Buscar trabajo ya tiene bastante carga como para que además se tenga que sospechar de cada mensaje que llega a la bandeja de entrada. Y, sin embargo, eso es justo lo que plantea la campaña sobre la que ha alertado NordVPN: una trampa montada para parecer una oportunidad real. No hablamos de un correo torpe ni de una web chapucera, sino de algo bastante más afinado, con nombres como Meta, Disney, Coca-Cola o Spotify como reclamo. Ahí está la clave de todo: juegan con la ilusión de quien cree que puede estar a las puertas de una entrevista o de un nuevo empleo, cuando en realidad está entrando en un fraude.

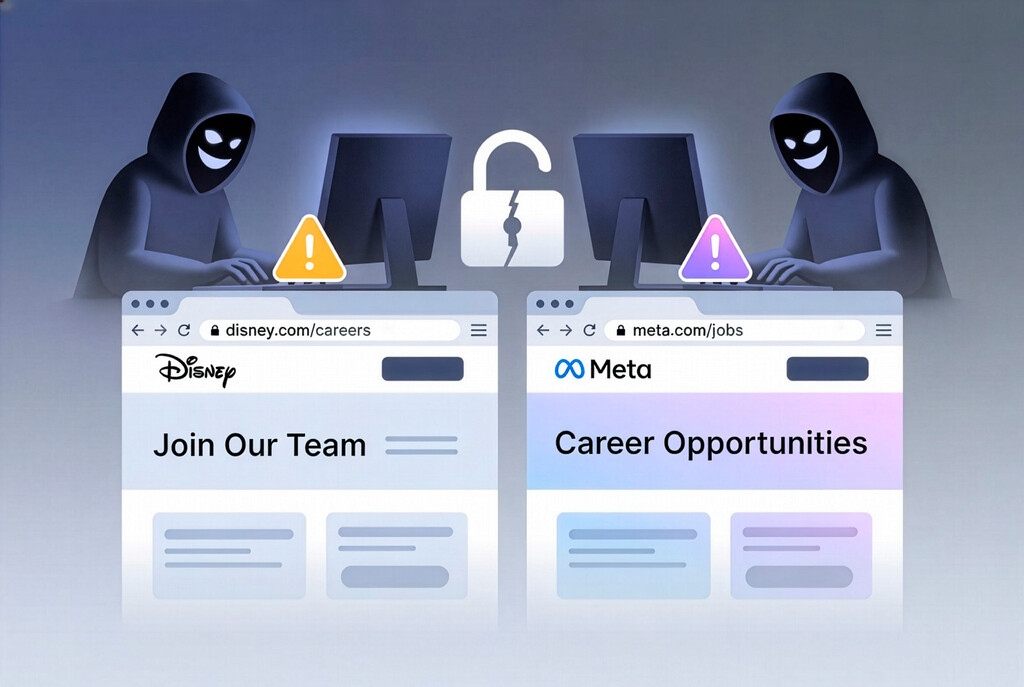

La investigación alerta de una campaña de phishing dirigida específicamente a personas que buscan empleo. Los atacantes han montado una cadena de ataque en varias fases que suplanta a grandes marcas y busca llevar a la víctima hasta un punto muy concreto: una falsa pantalla de acceso con la que pretenden quedarse con sus credenciales de Facebook. Veamos en detalle la estrategia de estos ciberdelincuentes.

La mecánica detrás del fraude que imita procesos de selección reales

Todo arranca con correos de contratación enviados en frío, redactados con cuidado y con un tono profesional que busca parecerse al de las comunicaciones reales de recursos humanos. No es un detalle menor que algunos de esos envíos se hagan mediante servicios legítimos como Google AppSheet, porque eso no solo puede ayudar a esquivar filtros de spam, también contribuye a que la escena resulte más creíble para la persona que está al otro lado. La trampa, al menos al principio, no se presenta de forma burda, sino con una apariencia muy cuidada.

A partir de ahí aparece una de las piezas más peculiares de toda la cadena: los llamados dominios “HUB”. Según detalla la investigación, se trata de páginas que no muestran su contenido más delicado a cualquiera que entre directamente. Si un analista de seguridad o un sistema automatizado visita ese dominio sin venir del enlace concreto incluido en el correo, lo que encuentra es una web genérica, sin apenas actividad visible. La parte verdaderamente importante solo se activa cuando la visita llega desde esa referencia específica, que actúa como llave y deja al descubierto el siguiente paso del engaño.

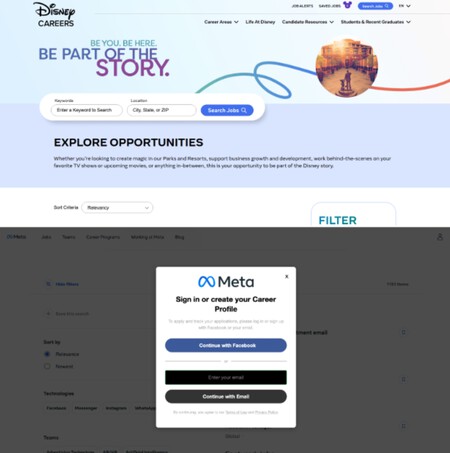

El siguiente movimiento de la campaña consiste en darle a la víctima justo lo que espera ver después de un correo de contratación convincente: una web con apariencia de portal laboral. La investigación explica que, tras ese primer acceso, el usuario aterriza en un dominio intermedio que simula un portal de ofertas de empleo legítimo y en el que puede consultar puestos que parecen reales y asociados a la empresa cuya identidad están suplantando. Cuanto más se parezca la escena a una búsqueda de empleo normal, más fácil resulta que la persona interprete todo lo que viene después como una parte lógica del mismo proceso.

La campaña replica páginas de empleo legítimas y utiliza el inicio de sesión con Facebook como gancho

La campaña replica páginas de empleo legítimas y utiliza el inicio de sesión con Facebook como gancho

El momento decisivo llega cuando la víctima pulsa en “Solicitar” o “Enviar solicitud”. Ese clic no abre un formulario laboral ni una siguiente fase del supuesto proceso de selección, sino una página de phishing que pide iniciar sesión con Facebook para continuar. Ahí es donde la trampa deja de insinuarse y empieza a ejecutar su verdadero propósito. Todo lo anterior estaba pensado para llevar a ese punto exacto, uno en el que la petición puede parecer una simple verificación más dentro de la candidatura, cuando en realidad lo que se está entregando son las credenciales de la cuenta.

La supuesta oportunidad laboral no era más que el decorado de una operación con un propósito bastante más concreto. Según explica la investigación, el objetivo final es robar las credenciales de Facebook y obtener así acceso a la cuenta de la víctima, con la posibilidad de comprometer también otros servicios conectados a ella. Por eso conviene quedarse con una idea práctica: antes de introducir cualquier credencial hay que revisar bien la URL, comprobar que estamos en el dominio oficial y desconfiar de cualquier inicio de sesión extraño.

Imágenes | Xataka con Grok | NordVPN

-

La noticia

Creían que habían encontrado trabajo en grandes empresas. En realidad estaban siendo engañados: así funciona la trampa

fue publicada originalmente en

Xataka

por

Javier Marquez

.

🔥 Ver noticia completa en Xataka.com 🔥