Durante años hemos aprendido a mirar con desconfianza el correo electrónico que promete un reembolso inesperado, el SMS que nos pide actualizar una cuenta o el mensaje de WhatsApp que llega con demasiada urgencia. El phishing se nos ha quedado grabado como algo digital, pegado a una pantalla, a un enlace sospechoso o a una web que intenta parecerse a la de nuestro banco. Pero esa imagen se está quedando corta. La misma lógica del engaño también puede cruzar la puerta de casa dentro de un sobre, impresa en papel y con apariencia de comunicación oficial.

La diferencia no está tanto en el mecanismo como en el contexto. En lugar de esperar a que pulsemos un enlace desde el móvil, el atacante intenta aprovechar la confianza que todavía concedemos a determinadas comunicaciones físicas. Y, precisamente, ahí está el riesgo. El papel puede dar una sensación de legitimidad que un correo sospechoso ya no siempre consigue, aunque el fondo sea el mismo de siempre: suplantar a alguien para empujarnos a entregar información que no deberíamos compartir.

Phishing en papel: el viejo engaño ha encontrado otro buzón

Un ejemplo reciente lo compartió en LinkedIn Inés Zuriaga del Castillo, que contó haber recibido en su domicilio una carta física supuestamente enviada por Ledger, la empresa conocida por sus wallets de hardware, dispositivos físicos para guardar claves de criptoactivos. Según su publicación, el sobre incluía papel, un membrete con apariencia oficial y una instrucción para escanear un QR con el supuesto objetivo de actualizar el dispositivo y enviar la frase de recuperación. Ese último punto es la señal más evidente de alarma: la frase de recuperación no debe compartirse nunca.

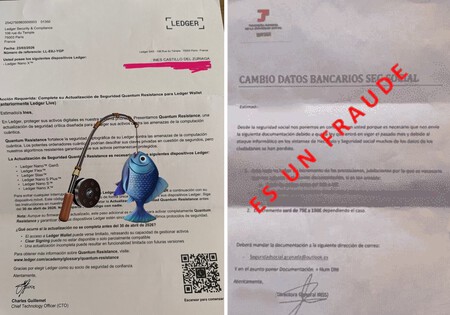

A la izquierda, el caso de una carta falsa enviada en nombre de Ledger. A la derecha, una comunicación fraudulenta detectada por la Seguridad Social.

A la izquierda, el caso de una carta falsa enviada en nombre de Ledger. A la derecha, una comunicación fraudulenta detectada por la Seguridad Social.

Ledger también ha advertido de este tipo de intentos en su página de soporte. La compañía describe una carta que se presenta como un aviso de “verificación de seguridad” y que pide al usuario escanear un QR para introducir su frase de recuperación secreta, supuestamente con el fin de evitar problemas de seguridad o interrupciones en el servicio. La recomendación de la empresa es tajante: no escanear esos códigos, no visitar esos enlaces y no compartir nunca las 24 palabras de recuperación. No es un detalle menor. Con esa frase, un atacante puede tomar el control de la wallet y mover los fondos asociados.

El caso no se limita al mundo de las criptomonedas. Seguridad Social ha detectado en España una campaña de cartas fraudulentas dirigidas a beneficiarios de prestaciones y pensiones, en las que se solicita documentación personal como el DNI o una foto del extracto bancario. El pretexto, según el organismo, es que se habrían perdido datos por un supuesto ataque informático y que esa información sería necesaria para ingresar una cantidad en la cuenta del pensionista tras un incremento de la prestación. La entidad recuerda que nunca solicitará el envío de información o documentación a un correo electrónico, una pista suficiente para desconfiar de ese tipo de comunicaciones.

Los dos ejemplos apuntan a públicos distintos, pero comparten una misma arquitectura. En el caso de Ledger, el señuelo gira alrededor de una wallet y de una frase de recuperación que jamás debería salir del control del usuario. En el de la Seguridad Social, la presión se apoya en una prestación, una pensión y la promesa de un ingreso pendiente. Cambian el lenguaje, la entidad suplantada y el tipo de dato que se intenta conseguir, pero la maniobra de fondo es idéntica: construir una comunicación lo bastante verosímil como para que la víctima actúe antes de comprobar.

La pregunta que queda flotando es difícil de esquivar: cómo llega una carta así a un domicilio concreto. Lo cierto es que los datos personales pueden acabar expuestos por brechas en empresas, proveedores o administraciones, incluso aunque el usuario haya hecho razonablemente bien su parte: usar contraseñas robustas, activar la verificación en dos pasos o desconfiar de mensajes sospechosos. Sin ir más lejos, la AEPD informó de que en 2025 recibió 2.765 notificaciones de brechas de datos personales, y señaló que las que afectaron a un mayor número de personas estuvieron relacionadas con ransomware e intrusiones que derivaron en la exfiltración de grandes volúmenes de información.

A partir de ahí entra otra pieza del engranaje: los datos robados no siempre se usan una sola vez ni se quedan en manos de quien los obtuvo primero. Como ya contamos en Xataka, documentos como un DNI español podían encontrarse en mercados ilegales de Internet por unos 15 euros. Ese dato no permite explicar el origen de las cartas concretas que hemos visto, pero sí ayuda a entender algo importante: cuando la información personal empieza a circular fuera de control, puede reutilizarse en fraudes distintos, con formatos distintos y en momentos muy alejados de la brecha original.

Hay una regla sencilla que sirve tanto para el phishing digital como para este phishing en papel: cuanto más nos empuja una comunicación a actuar rápido, más lento deberíamos ir nosotros. Una carta que pide datos sensibles debe hacer saltar las alarmas. No deberíamos escanear el QR por inercia, tampoco deberíamos al correo que nos propone y no llamaríamos al teléfono que aparece como única vía de contacto. ¿Lo recomendable? Primero verificar por nuestra cuenta, en la web oficial o en canales públicos de la entidad. Es menos cómodo, sí, pero también es exactamente lo que rompe la trampa.

Al final, el formato es casi lo de menos. Puede ser un email, un SMS, un mensaje de WhatsApp o una carta con membrete. Lo que cambia es el escenario, no la intención: hacer que confiemos lo suficiente como para entregar algo que después puede volverse contra nosotros. Por eso este tipo de casos son útiles, incluso cuando no sabemos todos los detalles de su origen. Nos recuerdan que la seguridad no empieza cuando detectamos una web falsa, sino un paso antes: cuando decidimos no creer automáticamente en una comunicación solo porque parece seria.

Imágenes | Xataka con Grok | Inés Zuriaga del Castillo

En Xataka | Cada cuánto debemos cambiar TODAS nuestras contraseñas según tres expertos en ciberseguridad

-

La noticia

Estamos llegando al siguiente nivel del phishing: escrito por carta, impreso y con nuestros datos personales al descubierto

fue publicada originalmente en

Xataka

por

Javier Marquez

.

🔥 Ver noticia completa en Xataka.com 🔥